获取域管理员权限的几种方式

在不考虑直接攻击域控的情况下,如何快速获取域管理员权限呢? 在大多数情况下,攻击者可以通过定位域管理员所登录的服务器,利用漏洞获取服务器system权限,找到域管理的账号、进程或是身份验证令牌,从而获取域管理员权限。本文分享几种常见的获取域...

在不考虑直接攻击域控的情况下,如何快速获取域管理员权限呢? 在大多数情况下,攻击者可以通过定位域管理员所登录的服务器,利用漏洞获取服务器system权限,找到域管理的账号、进程或是身份验证令牌,从而获取域管理员权限。本文分享几种常见的获取域...

0x01 前言 某锁/某神/某狗的“远程桌面登录防护”都有多种绕过方式,但在这里为了避免与第3章有过多重复内容,所以每篇都只写了一种绕过姿势,关于更多WAF软件的计算机名和IP认证的绕过方式可参考第3章。 0x02 某锁计算机名认证绕过 症...

前言: 本篇将讲述PHP函数以及对象在使用过程中经常出现的错误,通过一个个小实验纠正这些错误,并且从安全的角度出发,利用这些可能存在的错误,捕获这些异常,甚至完成RCE操作。 脸滚键盘打出来的函数也能执行? 没错,该部分内容如上方小标题所示...

File Upload 一、原理 一些web应用程序中允许上传图片,文本或者其他资源到指定的位置。 文件上传漏洞就是利用网页代码中的文件上传路径变量过滤不严将可执行的文件上传到一个到服务器中,再通过URL去访问以执行恶意代码。 二、检测与绕...

1. 概述 溯源整个流程我认为有三个部分。 1. 攻击源捕获。 2. 溯源信息 3. 输出攻击者画像 ···攻击源的捕获是为了获得攻击者的ip、黑客id、手机号、邮箱等信息。 ···溯源信息是为了定位黑客到具体的人。...

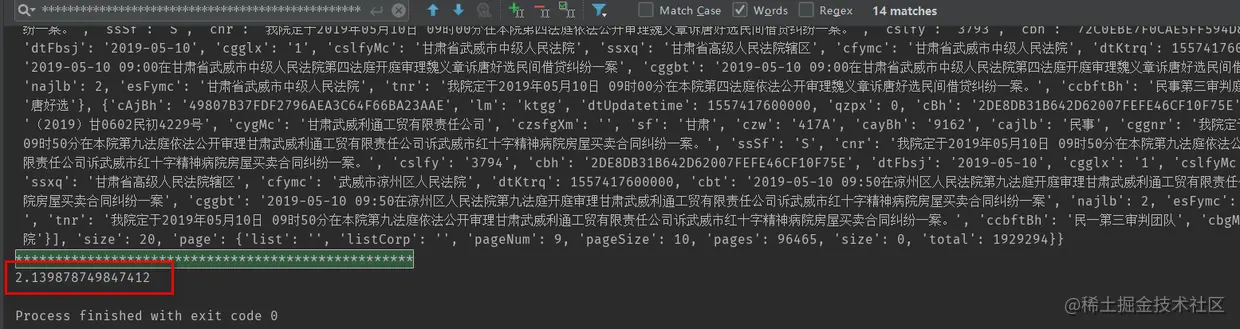

一:pipeline scrapy为下载 item上包含的文件(比如在爬取到产品时,同时也想保存对应的图片)提供了一个可重用的item pipelines。这些pipeline 有些共同的方法和结构(我们称之为media pipeline)...

✨ 前言 从Python3.2开始,标准库为我们提供了 concurrent.futures 模块,它提供了 ThreadPoolExecutor (线程池)和ProcessPoolExecutor (进程池)两个类。 相比 threadi...

初学Django遇到问题-MySQL Strict Mode is not set for database connection ‘default’,详情如下: 解决方案:添加 OPTIONS 选项,具体内容如下:...

postman是一款支持http协议的接口调试与测试工具,其主要特点就是功能强大,使用简单且易用性好 。 无论是开发人员进行接口调试,还是测试人员做接口测试,postman都是我们的首选工具之一 。 那么接下来就介绍下postman到底有哪...

背景 使用django3进行开发时,由于项目前端页面使用iframe框架,浏览器错误提示信息如下: Refused to display 'url' in a frame because it set 'X-Frame-Options' t...